??????? 美國服務器作為關鍵基礎設施的核心節點,面臨著日益復雜的網絡安全威脅。其中網絡蠕蟲病毒以其自我復制、快速傳播的特性,成為破壞美國服務器系統穩定性與數據安全的隱形殺手。這種惡意程序無需宿主即可獨立運行,通過漏洞掃描和橫向移動迅速感染整個網絡,可能導致美國服務器業務中斷、數據泄露甚至勒索攻擊,因此美國服務器構建多層次防御體系已成為運維團隊的首要任務。

??????? 一、基礎防護加固

??????? 1、 系統更新管理

??????? 及時修補操作系統及應用程序的安全漏洞是阻斷蠕蟲入侵美國服務器的關鍵。建議啟用自動更新機制,或通過手動方式定期檢查補丁狀態。例如,針對Windows環境可使用內置的Windows Update服務,而美國服務器Linux系統則推薦配置yum/apt倉庫實現一鍵升級。

??????? # CentOS系統更新命令:

sudo yum update --security

??????? # Debian系更新命令:

sudo apt upgrade && sudo apt full-upgrade

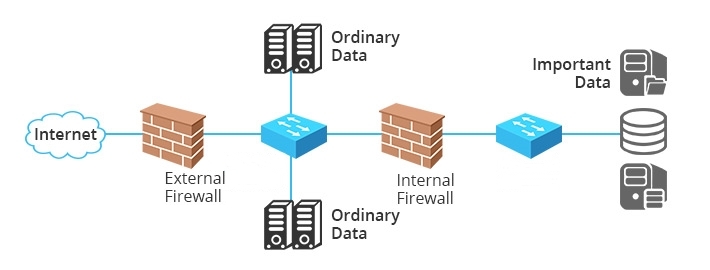

??????? 2、防火墻策略優化

??????? 采用美國服務器iptables或firewalld工具制定細粒度訪問控制規則,僅允許必要端口的流量進出。對于暴露于公網的服務,建議部署在DMZ隔離區,并關閉美國服務器非必需的RPC、SMB等高風險協議。

??????? # 示例:拒絕所有入站請求(默認策略):

sudo iptables -P INPUT DROP

??????? # 開放特定端口(如HTTP/HTTPS):

sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 443 -j ACCEPT

??????? 3、禁用危險協議與功能

??????? 歷史上多個著名蠕蟲(如WannaCry)均利用SMBv1協議擴散。美國服務器應徹底禁用該老舊版本,并在注冊表層面施加限制。

??????? # Windows Server 2012 R2及以上版本操作步驟

打開“服務器管理器” → “管理菜單” → “刪除角色和功能”; 在功能窗口中取消勾選【SMB 1.0/CIFS文件共享支持】; 重啟系統使配置生效。

??????? # 舊版系統注冊表修改方案

REG ADD HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters /v SMB1 /t REG_DWORD /d 0 /f

??????? 二、主動監測與響應

??????? 1、入侵檢測系統部署

??????? 安裝Snort或Suricata等開源IDS工具,實時分析美國服務器網絡流量中的異常行為模式。結合日志聚合平臺(如ELK Stack),可實現跨多臺美國服務器的威脅關聯分析。

??????? # Snort規則示例:檢測可疑端口掃描活動

alert tcp any any -> any 1024: [content:"|04|"; msg:"Possible Worm Probe"; sid:1000001; rev:1;]

??????? 2、殺毒軟件聯動防御

??????? 選擇支持美國服務器內存駐留監控的主流殺軟(如ClamAV),并配置定時全盤掃描任務。特別注意郵件附件的安全過濾,阻斷VBS、SHS等高危擴展名文件的執行權限。

??????? # ClamAV更新病毒庫并掃描關鍵目錄:

freshclam???????? # 更新病毒定義庫 clamdscan -r /var/www/html??? # 遞歸掃描Web根目錄

??????? 3、郵件網關過濾

??????? 部署SpamAssassin等郵件過濾組件,自動攔截攜帶惡意宏文檔或腳本附件的釣魚郵件。同時開展美國服務器員工安全意識培訓,強調勿打開未知發件人的壓縮包文件。

??????? # Postfix集成SpamAssassin配置片段

content_filter smtp-amavis:[::1]:10024

??????? 三、數據保護與恢復準備

??????? 1、自動化備份方案

??????? 使用rsync或Bacula制定增量備份策略,確保美國服務器每天全量快照與每小時差異備份并存。重要數據庫需開啟二進制日志歸檔功能,便于精確到秒級的數據回滾。

??????? # rsync遠程同步示例(生產→災備節點):

rsync -avz --delete /data/ user@backupserver:/storage/latest/

??????? 2、加密存儲實施

??????? 對美國服務器敏感配置文件和日志文件進行透明加密處理,防止攻擊者竊取憑證信息后橫向滲透。推薦采用dm-crypt創建加密卷掛載點。

??????? # 創建LUKS加密分區并掛載:

cryptsetup luksOpen /dev/sdb1 secretvol mount /dev/mapper/secretvol /mnt/encrypted_data

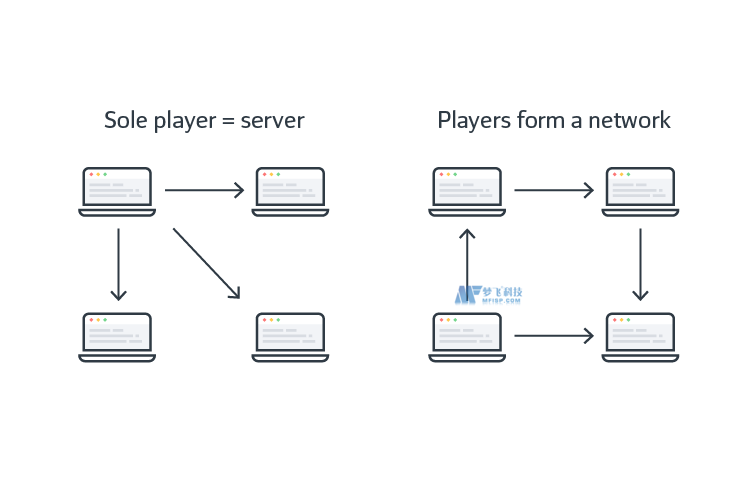

??????? 四、應急響應預案

??????? 當發現感染跡象時,立即執行以下隔離流程:斷開美國服務器網絡連接→創建磁盤鏡像取證→嘗試專用解密工具恢復文件→最后考慮重裝系統。日常應定期測試災難恢復腳本的有效性,確保美國服務器RTO(恢復時間目標)達標。

??????? 現在夢飛科技合作的美國VM機房的美國服務器所有配置都免費贈送防御值 ,可以有效防護網站的安全,以下是部分配置介紹:

| CPU | 內存 | 硬盤 | 帶寬 | IP | 價格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB?SSD | 1G無限流量 | 1個IP | 320/月 | 免費贈送1800Gbps?DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB?SSD | 1G無限流量 | 1個IP | 820/月 | 免費贈送1800Gbps?DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G無限流量 | 1個IP | 1250/月 | 免費贈送1800Gbps?DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G無限流量 | 1個IP | 1530/月 | 免費贈送1800Gbps?DDoS防御 |

??????? 夢飛科技已與全球多個國家的頂級數據中心達成戰略合作關系,為互聯網外貿行業、金融行業、IOT行業、游戲行業、直播行業、電商行業等企業客戶等提供一站式安全解決方案。持續關注夢飛科技官網,獲取更多IDC資訊!

?

?